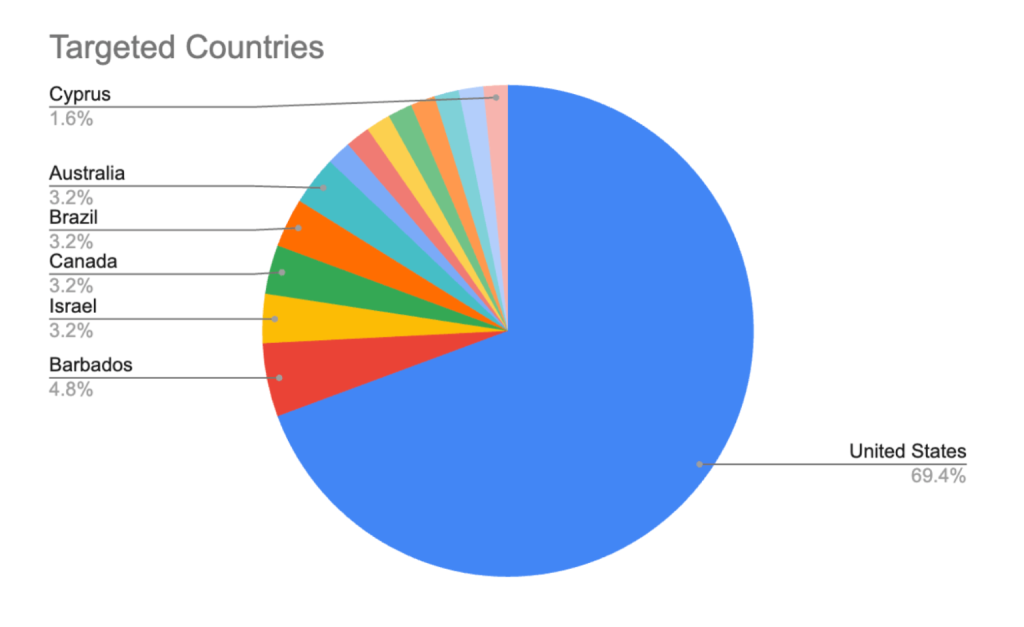

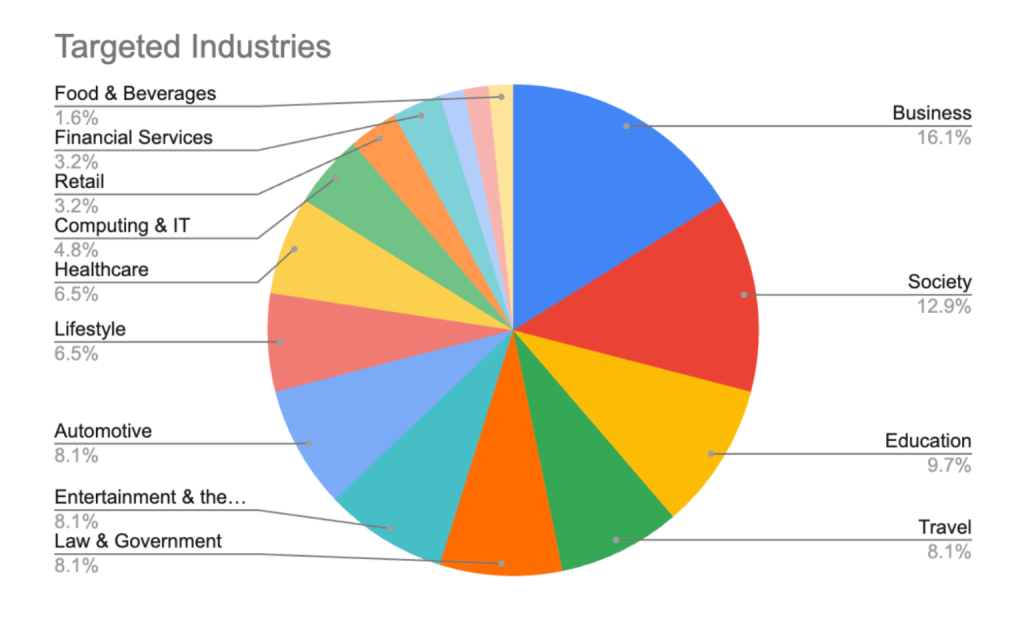

Uma vulnerabilidade, a falha crítica no cPanel & WHM está causando um dos maiores incidentes de segurança em hospedagens compartilhadas dos últimos anos. O CVE-2026-41940, divulgado oficialmente em 28 de abril de 2026, permite que qualquer atacante acesse um servidor sem precisar de senha — e o estrago já é visível em milhares de servidores ao redor do mundo.

Se você tem um servidor com cPanel, este artigo é leitura obrigatória.

O que é o CVE-2026-41940?

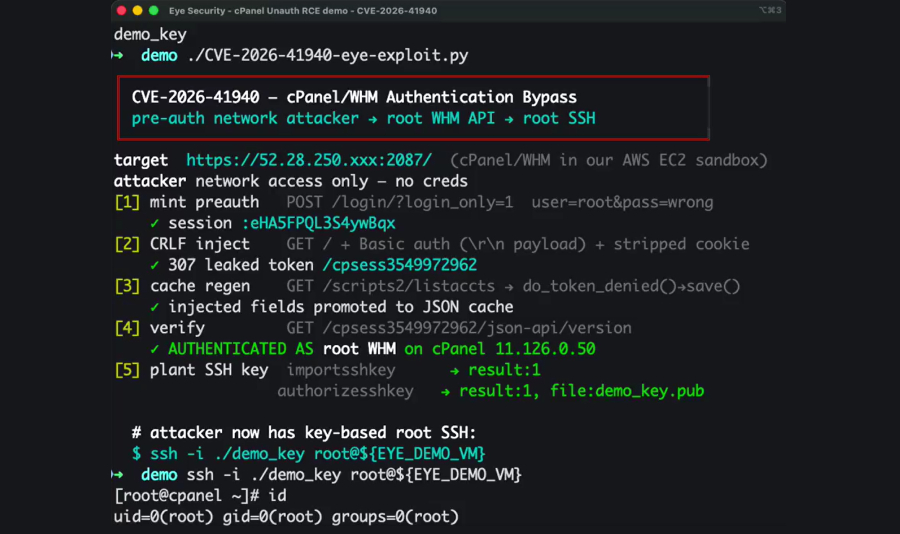

O CVE-2026-41940 é uma falha de bypass de autenticação — ou seja, uma brecha que permite contornar completamente o processo de login do cPanel e do WHM. Qualquer pessoa com acesso às portas do painel (2083, 2087, 2095 e 2096) pode explorar a falha para obter acesso total ao servidor, incluindo permissões de root.

O problema afeta todas as versões do cPanel após a 11.40, lançada há mais de uma década. Na prática, isso significa que praticamente qualquer instalação ativa no mundo estava vulnerável.

Como o ataque funciona?

A falha está nos arquivos de sessão do cPanel, armazenados em /var/cpanel/sessions/raw/. O ataque explora uma técnica chamada injeção de newline (quebra de linha), e funciona da seguinte forma:

Quando um usuário erra a senha, o cPanel cria automaticamente uma sessão do tipo badpass para registrar a tentativa. O problema é que, nesse processo, um campo controlado pelo atacante não era tratado corretamente, permitindo a inserção de caracteres especiais de quebra de linha (\r\n).

Com isso, o atacante conseguia “contrabandear” linhas extras dentro do arquivo de sessão — como marcadores de autenticação bem-sucedida (successful_external_auth_with_timestamp, hasroot=1, tfa_verified=1). Ao ler o arquivo de sessão, o cPanel via esses campos e tratava a sessão como autenticada e com acesso root, sem que nenhuma senha real tivesse sido digitada.

Em resumo: o atacante fingia ter errado a senha, adulterava o arquivo de sessão gerado, e entrava como administrador.

Por que tantos servidores foram comprometidos?

A combinação de alguns fatores tornou o impacto devastador:

Abrangência histórica: Por afetar versões há mais de 10 anos em uso, a vulnerabilidade alcançou um número gigantesco de servidores ativos, especialmente em hospedagens compartilhadas e VPS com cPanel legado.

Exploração simples: O ataque não exige ferramentas sofisticadas, credenciais válidas ou encadeamento de múltiplas vulnerabilidades. É direto, rápido e automatizável.

Atualizações desabilitadas: Muitos administradores de servidor desabilitam as atualizações automáticas do cPanel para evitar quebras de compatibilidade com aplicações em produção. Esses servidores não receberam o patch automaticamente e permaneceram expostos mesmo após a divulgação da falha.

Portas amplamente abertas: As portas do cPanel são abertas por padrão e raramente bloqueadas em servidores de hospedagem, tornando a superfície de ataque enorme.

Janela de exposição: Evidências indicam que a exploração ativa começou antes ou logo após a divulgação pública, no dia 28 de abril — dando pouco tempo de reação para quem não monitorava ativamente seus sistemas.

Quais versões foram corrigidas?

A cPanel já liberou patches para as seguintes versões:

- 11.86.0.41

- 11.110.0.97

- 11.118.0.63

- 11.126.0.54

- 11.130.0.19

- 11.132.0.29

- 11.134.0.20

- 11.136.0.5

- WP Squared: 136.1.7

Para servidores em CentOS 6 ou CloudLinux 6, foi liberada a versão 110.0.103 como atualização direta.

O que fazer agora?

Se você administra um servidor com cPanel, siga estas etapas imediatamente:

1. Atualize o servidor:

bash

/scripts/upcp --force2. Confirme a versão e reinicie o serviço:

bash

/usr/local/cpanel/cpanel -V

/scripts/restartsrv_cpsrvd --hard3. Se não puder atualizar agora, bloqueie as portas 2083, 2087, 2095 e 2096 no firewall como medida emergencial.

4. Verifique se seu servidor já foi comprometido rodando o script de detecção de IoC (Indicators of Compromise) disponibilizado pela cPanel. Ele analisa os arquivos de sessão em busca de padrões impossíveis em condições normais — como uma sessão badpass com marcadores de autenticação bem-sucedida.

5. Se houver comprometimento confirmado: redefina as senhas de todos os usuários WHM e root, audite os logs de acesso, verifique chaves SSH e tarefas agendadas (cron), e considere migrar as contas para um servidor limpo.

O que isso tem a ver com você?

Se o seu site está hospedado em um servidor compartilhado ou VPS com cPanel, e o provedor de hospedagem não agiu rapidamente, seus dados podem ter sido acessados sem autorização. Vale entrar em contato com seu provedor e solicitar confirmação de que o servidor foi atualizado e verificado.

Se você cuida da infraestrutura do seu negócio e ainda não tem uma rotina de atualizações e monitoramento de segurança, este incidente é um alerta importante: segurança não é um item opcional.

Uma alternativa mais segura: DirectAdmin

Incidentes como o CVE-2026-41940 reforçam uma questão que muitos administradores e donos de sites preferem ignorar até ser tarde demais: a escolha do painel de controle do servidor importa — e muito.

O DirectAdmin é uma alternativa ao cPanel amplamente reconhecida por sua leveza, eficiência e histórico de segurança mais sólido. Por ter uma base de código diferente e uma arquitetura mais enxuta, o DirectAdmin não é afetado pela vulnerabilidade CVE-2026-41940, que é exclusiva da implementação de sessões do cPanel.

Com o DirectAdmin você tem acesso a tudo que precisa para gerenciar seu servidor: arquivos, sites, contas de e-mail, bancos de dados, DNS, SSL e muito mais — com uma interface moderna e desempenho superior, especialmente em servidores com recursos mais modestos.

A Plustag oferece servidores VPS com DirectAdmin hospedados no Brasil, com infraestrutura de alta performance, suporte especializado e toda a segurança que o seu negócio precisa.

Se você está considerando migrar seu ambiente para algo mais seguro e eficiente, este é o momento ideal.

👉 Conheça nossos planos de Servidores Dedicados e Servidores VPS com DirectAdmin

Precisa de ajuda?

Na Plustag, trabalhamos com ambientes WordPress em infraestruturas seguras, atualizadas e monitoradas. Se você quer migrar seu site para um ambiente mais seguro ou precisa de uma auditoria, entre em contato com a nossa equipe.

Fontes: Aviso oficial da cPanel — Security CVE-2026-41940, publicado em 28/04/2026.